[Oktató] Mi a távoli hozzáférésű trójai program és hogyan lehet azt felismerni / eltávolítani? [MiniTool tippek]

What S Remote Access Trojan How Detect Remove It

Összegzés:

Ez a cikk, amely a MiniTool hivatalos weboldalán készült, teljes körű áttekintést nyújt a távoli hozzáférésű trójai programokról. Kitér annak jelentésére, funkcióira, rossz hatásaira, észlelésére, eltávolítására, valamint a védelmi módszerekre. Olvassa el az alábbi tartalmat, és ismerje meg alaposan a RAT trójai programot.

Gyors navigáció:

Távoli elérésű trójai meghatározás

Mi az a RAT vírus?

A távoli hozzáférésű trójai program (RAT), más néven creepware, egyfajta rosszindulatú program, amely távoli hálózati kapcsolaton keresztül irányítja a rendszert. Speciálisan konfigurált kommunikációs protokollok révén megfertőzi a célszámítógépet, és lehetővé teszi a támadó számára, hogy illetéktelen távoli hozzáférést szerezzen az áldozathoz.

RAT trójai jellemzően a számítógépre települ a tulajdonos tudta nélkül, és gyakran trójai falóként vagy hasznos teherként. Például általában láthatatlanul tölti le e-mail csatolmányokkal, torrent fájlokkal, weblinkekkel vagy a felhasználó által kívánt programmal, például játékkal. Míg egy motivált támadó célzott támadásai megtéveszthetik a kívánt célpontokat telepítésükben RAT átverés társadalommérnöki taktikával, vagy akár a kívánt gép ideiglenes fizikai elérésével.

Miután bejutott az áldozat gépébe, RAT malware elrejti káros műveleteit akár az áldozat, akár a víruskereső, vagy a tűzfal elől, és a fertőzött gazdagépet felhasználva más sérülékeny számítógépekre terjeszti a botnet felépítését.

Mit csinál a RAT vírus?

Mivel a távoli hozzáférésű trójai lehetővé teszi az adminisztratív irányítást, szinte mindent képes elvégezni az áldozat gépén.

- Hozzáférhet bizalmas információkhoz, beleértve a felhasználóneveket, jelszavakat, társadalombiztosítási számokat és hitelkártya-számlákat.

- Figyelje a böngészőket és más számítógépes alkalmazásokat a keresési előzmények, az e-mailek, a csevegési naplók stb. Megszerzéséhez.

- Elrabolja a rendszer webkameráját és videókat rögzít.

- Figyelemmel kíséri a felhasználói aktivitást billentyűleütésekkel vagy kémprogramokkal.

- Készítsen képernyőképeket a cél PC-n.

- Fájlok megtekintése, másolása, letöltése, szerkesztése vagy akár törlése.

- Formázza a merevlemez-meghajtókat hogy törölje az adatokat.

- Módosítsa a számítógép beállításait.

- Terjeszteni a rosszindulatú programokat és vírusokat.

A távoli asztal beállítása és használata a Windows 10 rendszerben itt tekinthető meg

A távoli asztal beállítása és használata a Windows 10 rendszerben itt tekinthető megSokan szeretnék beállítani és használni a távoli asztalt a Windows 10 rendszerben, de nem tudják, hogyan. Ezt azért írom, hogy segítsek nekik.

Olvass továbbTávoli elérésű trójai példák

Mivel spam RAT létrejön, létezik sokféle típusa.

1. Vissza nyílás

A Back Orifice (BO) rootkit a RAT egyik legismertebb példája. A Cult of the Dead Cow (cDc) nevű hackercsoport készítette a Microsoft Windows 9X operációs rendszereinek (OS) biztonsági hiányosságainak bemutatására. Ennek neve RAT kihasználása a Microsoft BackOffice Server szoftver szójátéka, amely egyszerre több gépet is képes vezérelni a képalkotásra támaszkodva.

A Back Orifice egy távoli rendszeradminisztrációra kifejlesztett számítógépes program. Lehetővé teszi egy személy számára, hogy távoli helyről irányítsa a számítógépet. A program augusztus 1-jén debütált a DEF CON 6-onutca, 1998. Sir Dystic, a cDc tagja hozta létre.

Bár a Back Orifice-nek törvényes céljai vannak, funkciói jó választást tesznek rosszindulatú használatra. Emiatt vagy más okok miatt a víruskereső ipar azonnal rosszindulatú programként szétválogatja az eszközt, és csatolja karanténlistájukhoz.

A Back Orifice-nek 2 folytatási változata van, a Back Orifice 2000 1999-ben és a Deep Back Orifice, amelyet a kanadai francia kanadai hacker szervezet, a QHA készített.

2. Sakula

A Sakula, más néven Sakurel és VIPER, egy másik távoli hozzáférésű trójai program, amely először 2012 novemberében jelent meg. 2015 folyamán célzott behatolásokban használták. A Sakula lehetővé teszi az ellenfél számára interaktív parancsok futtatását, valamint további összetevők letöltését és végrehajtását.

6 módszer a Windows 10 távoli asztal nem működő hibájának kijavítására

6 módszer a Windows 10 távoli asztal nem működő hibájának kijavításáraAmikor megpróbál csatlakoztatni egy távoli számítógépet, de megjelenik a Windows 10 Távoli asztal nem működő hiba, akkor ebben a bejegyzésben megtalálhatja a hiba kijavításának módszereit.

Olvass tovább3. Sub7

A Sub7, más néven SubSeven vagy Sub7Server, a RAT botnet . A nevét a NetBus hátra (suBteN) helyesírásával és tízes héttel való cseréjével hozták létre.

Jellemzően a 7. alrész lehetővé teszi az észrevétlen és illetéktelen hozzáférést. Tehát a biztonsági ipar általában trójai falónak tekinti. A Sub7 a Windows 9x és a Windows NT operációs rendszerek családján dolgozott, egészen a Windows 8.1-ig.

A Sub7-et 2014 óta nem tartják fenn.

4. PoisonIvy

PoisonIvy RAT billentyűzár , más néven Backdoor.Darkmoon, lehetővé teszi a billentyűparancsot, a képernyőt / videó rögzítése , a rendszeradminisztráció, a fájlátvitel, a jelszó lopás és a forgalom továbbítása. Egy kínai hacker tervezte 2005 körül, és számos prominens támadásban alkalmazták, beleértve a vegyipari vállalatok elleni Nitro-támadásokat és az RSA SecurID hitelesítő eszköz megsértését, mind 2011-ben.

5. DarkComet

A DarkComet-et Jean-Pierre Lesueur, a DarkCoderSc néven ismert független programozó és számítógépes biztonsági kódoló készítette Franciaországból. Bár ezt a RAT alkalmazást még 2008-ban fejlesztették ki, 2012 elején kezdett szaporodni.

2018 augusztusában a DarkComet határozatlan időre megszűnt, és letöltéseit már nem kínálják hivatalos honlapján. Ennek oka az, hogy a szíriai polgárháborúban aktivistákat figyeltek, valamint a szerző félelme, hogy meg nem nevezett okok miatt tartóztatják le.

A NanoCore RAT átveszi az irányítást a számítógép felett

A NanoCore RAT átveszi az irányítást a számítógép felettKérjük, ügyeljen a NanoCore RAT-ra, mivel ez veszélyesebb, mint az átlagos RAT; megtámadja a Windows rendszert, és teljes ellenőrzést kap a számítógép felett.

Olvass továbbA fenti példákon kívül számos más távoli hozzáférésű trójai program létezik, például CyberGate, Optix, ProRat, Shark, Turkojan és Örvény . A RAT eszközök teljes listája túl hosszú ahhoz, hogy itt megjelenjen, és még mindig növekszik.

RAT vírus tünetei

Hogyan lehet megállapítani, hogy van-e RAT vírus? Valahogy nehéz. A RAT-ok természetüknél fogva rejtettek, és véletlenszerű fájlnév vagy fájl elérési út struktúrát használhatnak, hogy megakadályozzák önmaguk azonosítását.

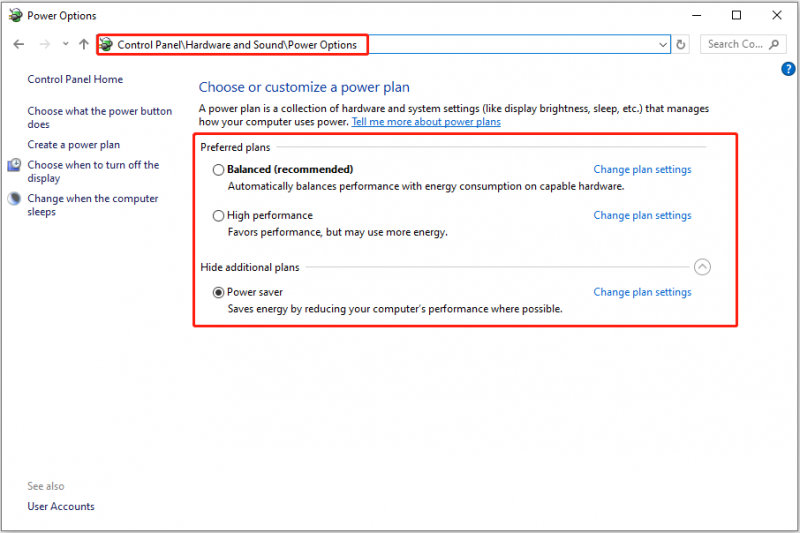

Általában a RAT féreg vírus nem jelenik meg a futó programok vagy feladatok listáján, és tevékenységei hasonlóak a jogi programokéhoz. Kívül, RAT kémprogram kezeli a számítógépes erőforrások használatát és blokkolja a számítógép alacsony teljesítményének figyelmeztetését. Ezenkívül a RAT hackerek általában nem adják meg magukat a fájlok törlésével vagy a kurzor mozgatásával, miközben a számítógépet használják.

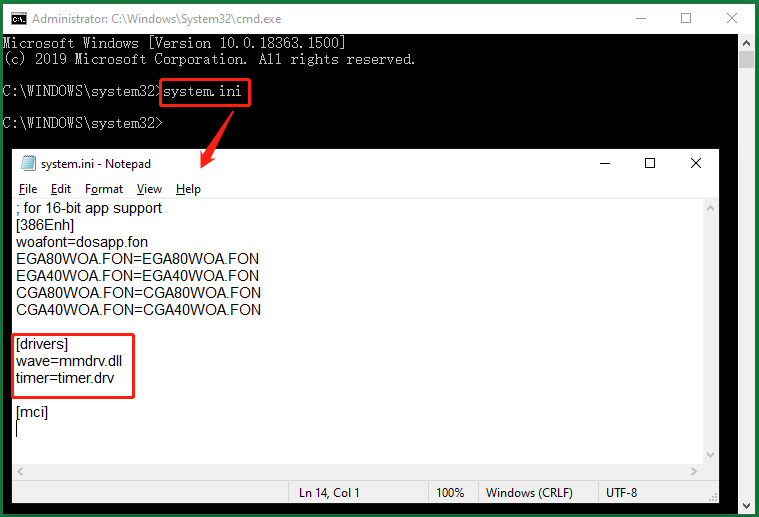

FYI: A System.ini használatával azonosíthatja a RAT fertőzést

Jobban nyissa meg a parancssort rendszergazdaként, írja be rendszer.ini és nyomja meg a gombot Belép . Ezután megjelenik egy jegyzettömb, amely megmutatja a rendszer néhány részletét. Vessen egy pillantást a járművezetők szakaszban, ha rövidnek tűnik, mint amit az alábbi kép mutat, akkor biztonságban van. ha vannak más páratlan karakterek, előfordulhat, hogy néhány távoli eszköz hozzáfér a rendszeréhez néhány hálózati porton keresztül.

Távoli elérésű trójai észlelés

Hogyan lehet felismerni a távoli hozzáférésű trójai programot? Ha nem tudja eldönteni, hogy RAT vírusos számítógépet használ-e vagy sem csak a tünetek alapján (kevés a tünet), akkor külső segítséget kell kérnie, például támaszkodva a víruskereső programokra. Sok általános biztonsági alkalmazás jó RAT víruskeresők és RAT detektorok .

A legnépszerűbb távoli elérésű trójai eltávolító eszközök

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

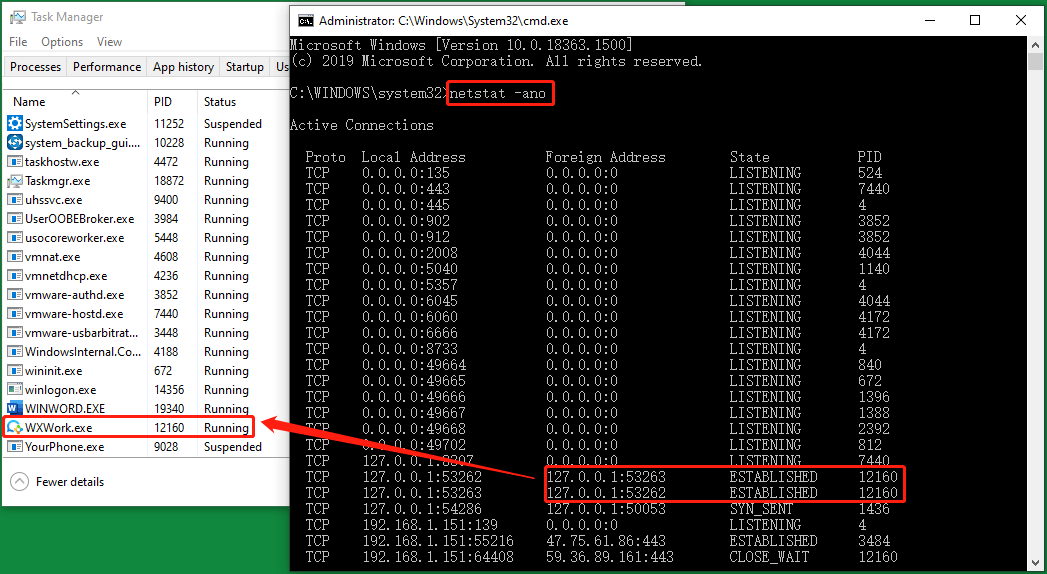

FIY: Keresse meg a RAT-ot a CMD és a Feladatkezelő segítségével

Megpróbálhatja kitalálni a gyanús elemeket a Feladatkezelővel és a CMD-vel. típus netstat -ano parancssorában, és megtudhatja a PID létrehozott programok közül, amelyek külföldi IP-címmel rendelkeznek, és ISMÉTELTEN jelennek meg. Ezután keresse meg ugyanazt a PID-t a Részletek fülre a Feladatkezelőben a célprogram megismeréséhez. Ez azonban nem azt jelenti, hogy a célprogram biztos RAT, csak egy gyanús program. Az alapított program RAT kártevő megerősítéséhez további azonosításra van szükség.

A gyanús külföldi IP-címet online is megtudhatja annak regisztrált helyéről. Sok olyan webhely, amely segíthet ebben https://whatismyipaddress.com/ . Ha a helynek nincs teljes kapcsolata Önnel, nem pedig a barátai, a cég, a rokonok, az iskola, a VPN stb. Helyével, akkor valószínűleg hacker.

Távoli elérésű trójai eltávolítás

Hogyan lehet eltávolítani a távoli hozzáférésű trójai programot? Vagy, hogyan lehet megszabadulni a RAT vírustól?

1. szakasz

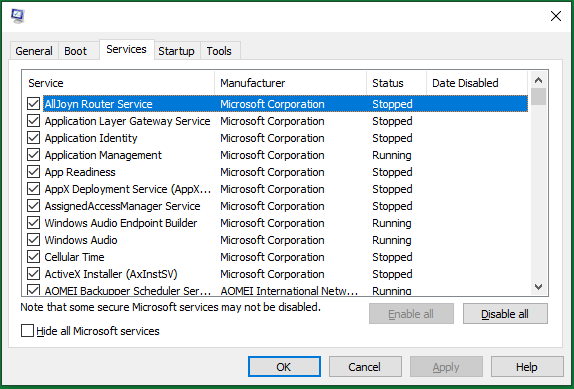

Ha meg tud találni bizonyos rosszindulatú fájlokat vagy programokat, egyszerűen törölje őket a számítógépről, vagy legalább fejezze be a folyamatokat. Ezt megteheti a Feladatkezelőben vagy a Windows MSConfig segédprogram .

típus hibás beállítás a Windows Futtatásban, és nyomja meg a gombot Belép vagy kattintson rendben az MSConfig ablak elindításához. Ott váltson a Szolgáltatások lapon keresse meg a célszolgáltatásokat, és tiltsa le azokat.

Csak indítsa újra a gépet, miután eltávolított vagy letiltott néhány programot vagy szolgáltatást.

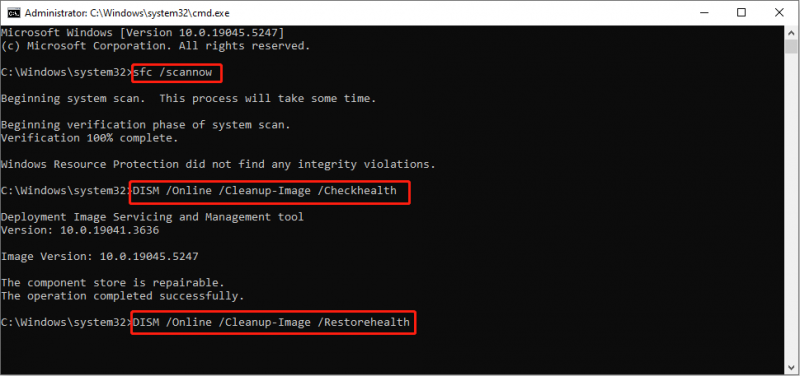

2. szakasz

Telepítse és futtassa a RAT eltávolító mint a Malwarebytes Anti-Malware és az Anti-Exploit a társított fájlok és a rendszerleíró adatbázis módosításainak eltávolításához.

3. szakasz

Ellenőrző eszközökkel - például az Autorun.exe - ellenőrizheti a Windows indításakor induló gyanús fájlokat és programokat.

4. szakasz

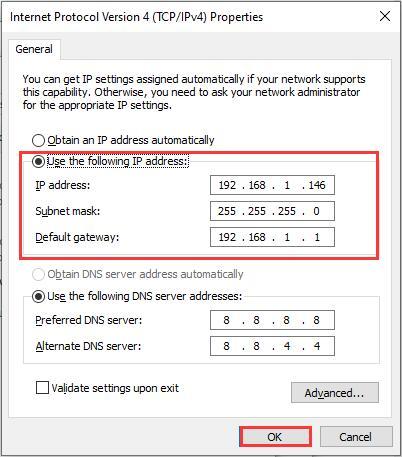

Ellenőrizze, hogy a hálózati kapcsolatok kimennek vagy bejönnek-e a rendszerbe, amelyeknek nem kellene létezniük. Vagy egyszerűen szakítsa meg az internetkapcsolatot.

Hogyan védekezhetünk a RAT Cyber Attack ellen?

Csakúgy, mint általában a távoli hozzáférésű trójai védelem érdekében, meg kell kerülnie az ismeretlen elemek letöltését, csakúgy, mint a hálózati rosszindulatú programok fenyegetésétől. az antimalware és a tűzfal naprakészen tartása, a felhasználónevek és a jelszavak rendszeres cseréje; (adminisztratív szempontból) blokkolja a fel nem használt portokat, kikapcsolja a fel nem használt szolgáltatásokat és figyelemmel kíséri a kimenő forgalmat.

# 1 Kerülje a nem megbízható forrásokból történő letöltést

Először is, a leghatékonyabb és legegyszerűbb megelőzés soha nem fájlok letöltése nem biztonságos forrásokból. Ehelyett mindig megkapja, amit szeretne megbízható, engedélyezett, hivatalos és biztonságos helyekről, például hivatalos webhelyekről, engedélyezett üzletekből és jól ismert forrásokból.

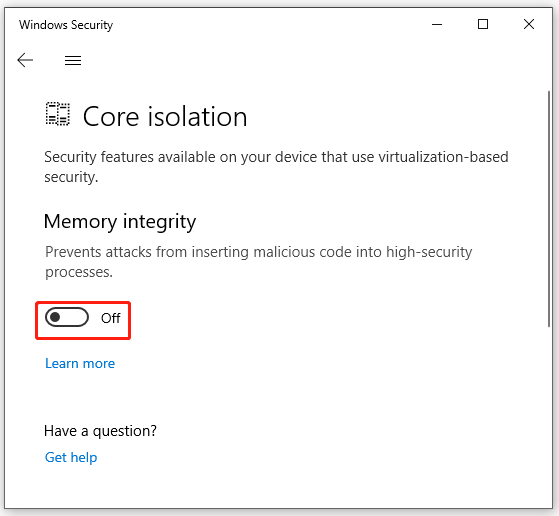

# 2 Tartsa naprakészen a tűzfalakat és a víruskeresőt

Nem számít, melyik tűzfal vagy kártevőirtó program van, vagy ha több is van, csak tartsa naprakészen ezeket a biztonsági szolgáltatásokat. A legújabb verziók mindig a legújabb biztonsági technológiákat alkalmazzák, és kifejezetten az aktuális népszerű fenyegetésekhez lettek kifejlesztve.

A fent említett Malwarebytes és más vírusellenes vírusok szintén megakadályozhatják a kezdeti fertőzési vektort abban, hogy lehetővé tegyék a rendszer veszélyeztetését.

# 3 Rendszeresen változtassa meg felhasználóneveit és jelszavait

Jó szokás a különböző fiókok rendszeres cseréje a fiókok lopása ellen, különösen a jelszavak miatt. Ezenkívül javasoljuk, hogy használja ki a szolgáltatók által kínált különféle biztonsági szolgáltatásokat, hogy biztosítsa fiókjait, mint például a kétfaktoros hitelesítés (2FA).

6 rosszindulatú program-észlelés / 18 rosszindulatú program-típus / 20 rosszindulatú program-eltávolító eszköz

6 rosszindulatú program-észlelés / 18 rosszindulatú program-típus / 20 rosszindulatú program-eltávolító eszközMi a spyware és malware észlelés? Hogyan kell végrehajtani a rosszindulatú programokat? Hogyan állapítható meg, hogy rosszindulatú program fertőzte-e meg? Hogyan lehet túlélni a rosszindulatú programok támadásaitól?

Olvass tovább# 4 Frissítse jogi programjait

Mivel a RAT távoli hozzáférésű trójai program valószínűleg felhasználja a számítógépén található legális alkalmazásokat, jobb, ha frissíti ezeket az alkalmazásokat a legújabb verzióikra. Ezek a programok magukba foglalják a böngészőket, a csevegőalkalmazásokat, a játékokat, az e-mail szervereket, a videó / audio / fotó / képernyőkép eszközöket, a munkaalkalmazásokat ...

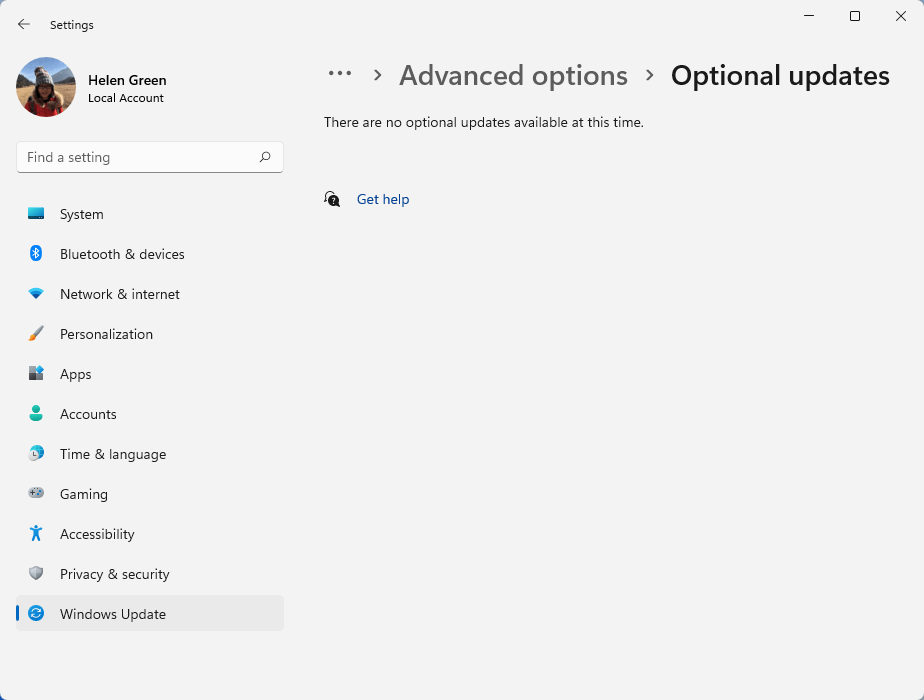

# 5 Frissítse a számítógépes rendszert

Természetesen ne felejtsük el javítani az operációs rendszert a legújabb frissítésekkel. Általában a rendszerfrissítések javításokat és megoldásokat tartalmaznak a legújabb sérülékenységekre, kihasználásokra, hibákra, hibákra, hátsó ajtókra stb. Az operációs rendszer frissítése az egész gép védelme érdekében!

Készítsen biztonsági másolatot a RAT Software vírusok elleni fájlokról

Gyakran előfordul, hogy a számítógépes RAT-okat évekig nem észlelik a munkaállomásokon vagy a hálózatokon. Ez azt jelzi, hogy a víruskereső programok nem tévedhetetlenek, és nem szabad őket úgy kezelni, mint a RAT-védelem összes és végét.

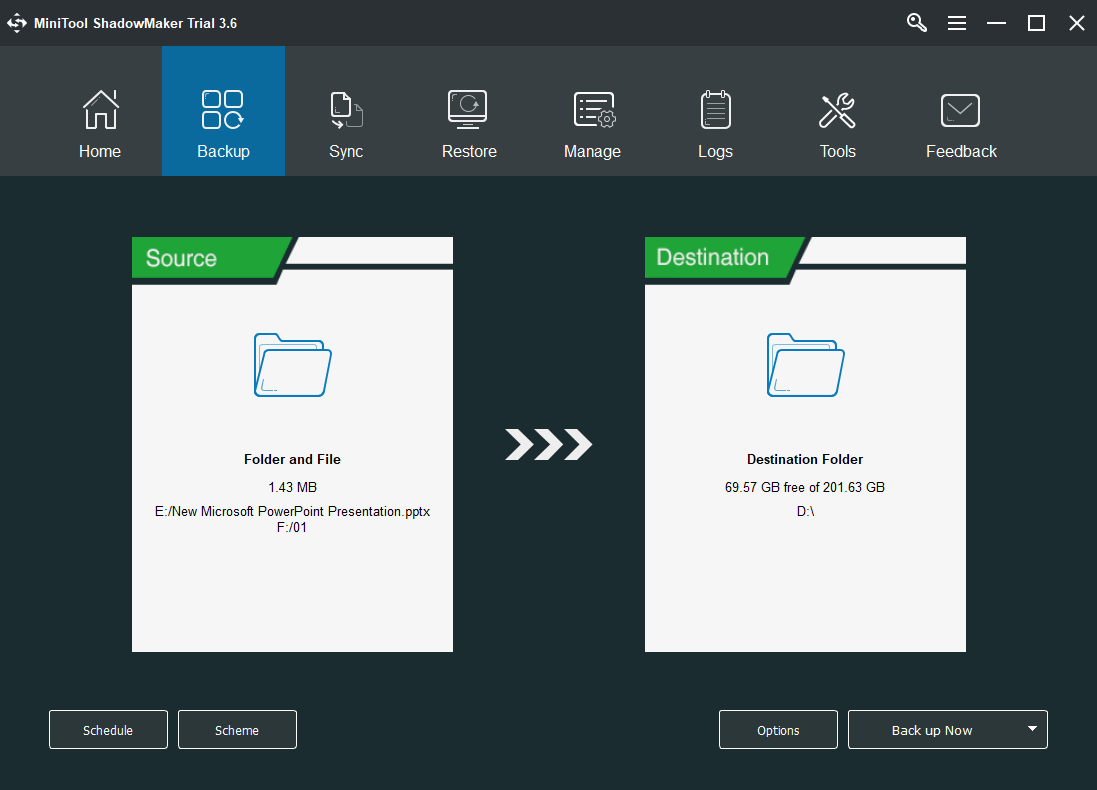

Ezután mit tehetne még annak érdekében, hogy megvédje számítógépes fájljait a szerkesztéstől, törléstől vagy megsemmisítéstől? Szerencsére még mindig visszanyerheti adatait a rosszindulatú programok RAT támadásai után, ha rendelkezik biztonsági másolattal. Mégis meg kell készítenie a másolatot, mielőtt elveszítené az eredeti fájlokat egy megbízható és RAT-mentes eszközzel, mint például a MiniTool ShadowMaker, amely egy professzionális és hatékony biztonsági mentési program a Windows számítógépekhez.

1. lépés: Töltse le a MiniTool ShadowMaker szoftvert a hivatalos weboldaláról vagy a fent engedélyezett link gombra.

2. lépés. Telepítse és indítsa el az eszközt a számítógépén.

3. lépés. Ha megkapja a próbaverziót, a rendszer kéri, hogy vásárolja meg a fizetős kiadásait. Ha nem akar fizetni, kattintson a gombra Próbálkozzon tovább opciót a jobb felső sarokban, hogy élvezhesse a próbafunkciókat, amelyek megegyeznek a formális jellemzőkkel csak határidővel.

4. lépés. Amikor belép a fő felületére, kattintson a gombra biztonsági mentés fülre a felső menüben.

5. lépés. A Biztonsági másolat lapon adja meg a Forrás a másolni tervezett fájlok és Rendeltetési hely a mentési képet menteni kívánt hely.

6. lépés. Kattintson a gombra Készítsen biztonsági másolatot most gombot a jobb alsó sarokban a folyamat végrehajtásához.

A többi az, hogy megvárjuk a feladat sikerét. Beállíthat egy ütemezést a fájlok automatikus mentéséről naponta, hetente, havonta, vagy amikor a rendszer be- / kikapcsol a fenti 5. lépésben a folyamat indítása előtt, vagy a Kezelés lapon a folyamat után. Ezenkívül eldöntheti, hogy milyen típusú biztonsági másolatokat hajtson végre, teljes, növekményes vagy differenciális biztonsági másolatokat, valamint azt, hogy a biztonsági másolat képének hány verzióját kell megőriznie arra az esetre, ha elfogyna a tárhely.

![[Javítva]: Az Elden Ring összeomlik PS4/PS5/Xbox One/Xbox Series X|S [MiniTool tippek]](https://gov-civil-setubal.pt/img/partition-disk/74/fixed-elden-ring-crashing-ps4/ps5/xbox-one/xbox-series-x-s-minitool-tips-1.png)

![Hogyan lehet a Windows 10 úgy néz ki, mint a macOS? Könnyű módszerek vannak itt! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/82/how-make-windows-10-look-like-macos.jpg)

![DiskPart vs Lemezkezelés: Mi a különbség köztük? [MiniTool tippek]](https://gov-civil-setubal.pt/img/partition-disk/85/diskpart-vs-disk-management-what-s-the-difference-between-them-minitool-tips-1.png)

![Hüvelykujj-meghajtó VS Flash meghajtó: Hasonlítsa össze őket, és válasszon [MiniTool tippek]](https://gov-civil-setubal.pt/img/disk-partition-tips/92/thumb-drive-vs-flash-drive.jpg)

![9 módszer a HP laptop javításához nem kapcsol be [MiniTool tippek]](https://gov-civil-setubal.pt/img/data-recovery-tips/30/9-methods-fixing-my-hp-laptop-wont-turn.png)

![A 6 legfontosabb megoldás az energiaellátás meghibásodásának elhárítására Windows 10/8/7 [MiniTool tippek]](https://gov-civil-setubal.pt/img/backup-tips/58/top-6-solutions-drive-power-state-failure-windows-10-8-7.jpg)

![Mi a SysWOW64 mappa, és töröljem? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/41/what-is-syswow64-folder.png)

![Win10 Redstone 5 ISO fájlok a 17738 Buildhez letölthetők [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/60/win10-redstone-5-iso-files.jpg)

![Javítás A CHKDSK nem tudja lezárni a jelenlegi meghajtót Windows 10 - 7 tippek [MiniTool tippek]](https://gov-civil-setubal.pt/img/data-recovery-tips/20/fix-chkdsk-cannot-lock-current-drive-windows-10-7-tips.png)